近期,安全研究界曝光了一起针对微软Visual Studio Code(VS Code)插件库的重大安全事件。黑客利用该平台,上传了大量恶意插件,对不慎安装的开发者设备构成了严重威胁。

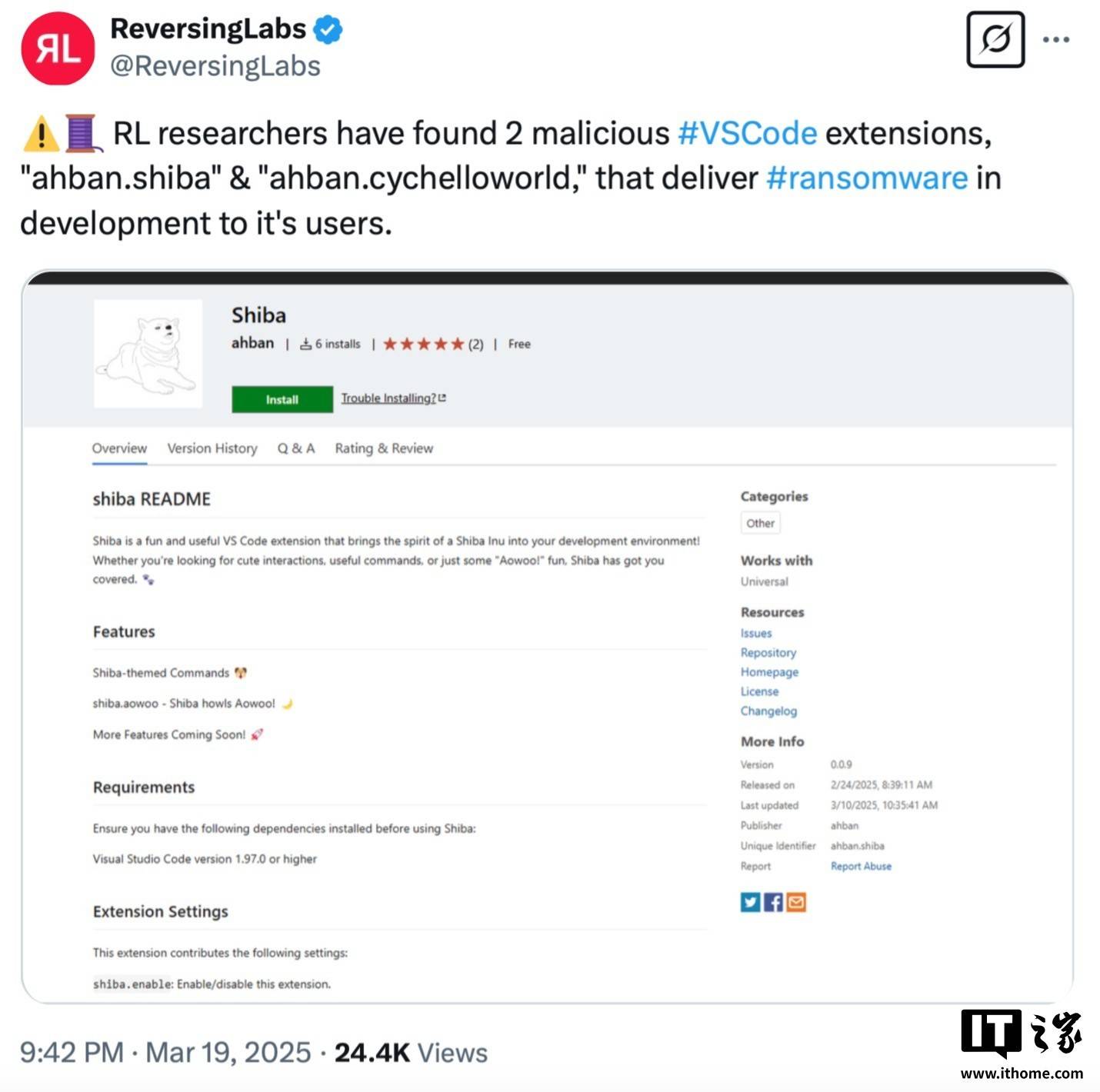

据安全研究机构深入调查,两款名为“ahban.shiba”和“ahban.cychelloworld”的插件被确认为主要恶意源头。这些插件在安装后,会悄无声息地激活隐藏的恶意脚本,通过黑客控制的C2服务器下载并执行PowerShell脚本,从而在受害者设备上部署勒索软件。

该勒索软件采取了一种独特的攻击方式:在受害者的桌面上创建一个名为“testShiba”的文件夹,并将用户的文件加密后复制至此。当用户试图访问该文件夹时,会遭遇黑客精心设计的勒索提示,要求支付相当于一个虚拟货币单位的赎金以换取解密密钥。

令人担忧的是,这些恶意插件在VS Code插件库上架长达近四个月之久,才最终被安全研究人员发现并揭露。安全专家Italy Kruk透露,他早在去年11月底就已注意到“ahban.cychelloworld”插件的异常行为,并向微软提交了详细报告。遗憾的是,微软当时并未立即采取行动。

在此期间,黑客不仅对这款恶意插件进行了五次版本更新,而且每次更新都成功通过了微软的安全审核流程。这一连串的事件引发了安全界的广泛关注和深刻反思。Italy Kruk呼吁微软重新审视并加强其插件审核机制,以有效防范未来类似的安全事件。